|

|

楼主 |

发表于 2007-12-26 20:36:14

|

显示全部楼层

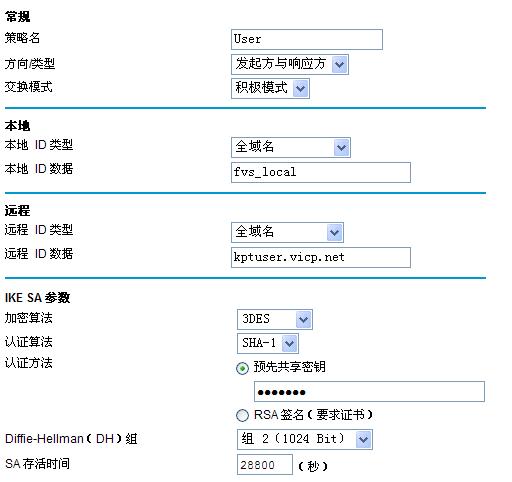

我在路由的设定中找到这一页,如图所示.

其中"方向/类型"中包括1,发起方,2,响应方,3发起方与响应方,4,远程访问.

"交换模式"中包括1,主模式,2,积极模式

"本地 ID 类型"中包括1,广域网IP地址,2,全域名,3,用户命名,4,DER ANS. 1 DN

"远程 ID 类型"与"本地 ID 类型"相似.

请问有没人能看懂,把这个路由与RouterOS联成VPN.请指教.

另复制了路由上写的帮助.

IKE 策略配置帮助

IKE 负责对 IPSec 中使用的密钥进行自动管理,并用于 IPSec VPN “自动”策略。 本屏幕用于创建或编辑 IKE 策略。

常规

本部分为本 IKE 策略的常规信息。

策略名称 - 为本策略输入一个适当的名称。 这个名称不会被发送到 VPN 远程端点。 它仅用于帮助您管理 IKE 策略。

方向/类型 - 在确定 IKE 策略与当前流量是否匹配时要用到本设置。 选择所需选项。

发起方 - 允许输出连接,但输入连接将被拦截。

响应方 - 允许输入连接,但输出连接将被拦截。

双向 - 允许输入和输出连接。

远程访问 - 只允许输入的客户端连接,此处远程客户端的 IP 地址是未知的。 如果选中本项,则“交换模式”必须为“积极”,并且“ID”(本地和远程)均要为“名称”。

在匹配的 VPN 策略上,远程 VPN 端点的 IP 地址应该设置成 0.0.0.0

交换模式 - 选项包括“主模式”和“积极模式”

主模式速度较慢,但是安全性更好。 并且“ID”(参见下文)必须为 IP 地址。

积极模式速度要快一些,但是安全性比较差。 “ID”可以是名称(主机名、域名、电子邮件地址等等),而不是 IP 地址。

本设置必须与 VPN 远程端点上使用的设置相符。

本地

本地 ID 用以向 VPN 远程端点标识本设备。

本地 ID 类型

选择所需选项,该选项要与 VPN 远程端点上使用的“远程 ID 类型”相符。

广域网 IP 地址 - 您的因特网 IP 地址。

全域名 - 您的域名。

全用户名 - 您的名称、电子邮件地址或者其它 ID。

DER ASN.1 DN - 您的 ASN.1 X.500 区分名中的二进制 DER 编码

注意: 如果使用“主模式”这种交换模式,则本地 ID 类型必须使用“广域网 IP 地址”。

本地 ID 数据

输入上述选项的相关数据。 (选择了“广域网 IP 地址”时无需输入。)

远程

远程 ID 用以标识 VPN 远程端点。

远程 ID 类型

选择所需选项,该选项要与 VPN 远程端点上使用的“本地 ID 类型”设置相符。

IP 地址 - VPN 远程端点的因特网 IP 地址。

全域名 - VPN 远程端点的域名。

全用户名 - VPN 远程端点的名称、电子邮件地址或者其它 ID。

DER ASN.1 DN - VPN 远程端点的 ASN.1 X.500 区分名中的二进制 DER 编码

注意: 如果使用“主模式”这种交换模式,则远程 ID 类型必须选作“VPN 远程 端点”。

远程 ID 数据

输入上述选项的相关数据。

IKE SA 参数

加密算法 - 用于 IKE SA 的加密算法。 本设置必须与 VPN 远程网关上使用的设置相符。

认证算法 - 用于 IKE SA 的认证算法。 本设置必须与 VPN 远程网关上使用的设置相符。

认证方法 - 本设置必须与 VPN 远程网关上使用的设置相符。 可用选项包括:

预先共享密钥 - 如果选中本项,那么在此处以及 VPN 远程网关上均须输入密钥。 这种方法不要求使用 CA(证书认证中心)。

RSA - 本选项要求使用 CA (证书认证中心)。 “RSA 签名”是证书认证中心使用最普遍的认证方法,并且也是当前唯一得到 SCEP(简单证书注册过程)服务器支持的方法。

Diffie-Hellman(DH)组 - 使用 Diffie-Hellman 算法来交换密钥。 DH 组设置决定了交换过程中使用多少二进制位。 本值必须与 VPN 远程网关上使用的值相符。

SA 存活时间 - 本项决定了 SA(安全关联)过期之前的时间长度。 (必要时将重新建立安全关联。) 所用时间(或者数据量)越短,安全程度越高,但是性能越低。 SA 存活时间所用时长一般为一个小时(3600 秒)以上。

[ 本帖最后由 Roger_lm 于 2007-12-26 20:46 编辑 ] |

-

|

|Archiver|手机版|小黑屋|软路由

( 渝ICP备15001194号-1|

|Archiver|手机版|小黑屋|软路由

( 渝ICP备15001194号-1|![]() 渝公网安备 50011602500124号 )

渝公网安备 50011602500124号 )